유저 인증 기능을 구현하는 방식에는 여러 가지가 있지만, 그중에서도 나는 JWT 토큰을 발급해 쿠키로 내려주는 방식을 선호한다. 이유는 여럿 있겠지만, 가장 큰 이유는 클라이언트 측에서 별도의 처리를 거의 하지 않아도 된다는 점이다. 토큰 저장 방식이나 갱신 전략에 대해 프론트엔드가 신경 쓸 필요가 없고, 인증과 관련된 모든 흐름을 백엔드에서 일관되게 통제할 수 있다.

물론 이 방식에도 단점은 존재한다. 하지만 백엔드가 인증과 토큰 관리에 대한 전권을 가지는 구조에서는, 그러한 단점들이 충분히 상쇄된다고 생각한다. 특히 보안과 유지보수 측면에서는 이점이 더 분명하다.

Nest.js에서는 @nestjs/jwt 패키지를 사용해 JWT를 발급하고 검증한다. 이 패키지는 JwtModule과 JwtService를 제공하며, 이를 통해 토큰 생성과 검증 로직을 비교적 간단하게 구성할 수 있다. JwtModule은 동적 모듈이기 때문에 register 메서드를 호출해 생성한다. 다양한 옵션을 전달할 수 있지만, 나는 토큰의 secret과 만료 시간 등을 직접 제어하기 위해 별도의 옵션 없이 모듈을 등록하는 편이다.

import { JwtModule } from '@nestjs/jwt';

@Module({

controllers: [AuthController],

providers: [AuthService, AuthRepository],

imports: [JwtModule.register({})],

})

export class AuthModule {}JwtService는 일반적으로 서비스 레이어에서 주입받아 사용한다.

import { JwtService } from '@nestjs/jwt';

import { jwtConfig } from 'src/config/jwt.config';

import { ConfigType } from '@nestjs/config';

@Injectable()

export class AuthService {

constructor(

@Inject(jwtConfig.KEY) private jwt: ConfigType<typeof jwtConfig>,

private authRepository: AuthRepository,

private jwtService: JwtService,

) {}

}JwtService는 크게 두 가지 핵심 메서드를 제공한다. 하나는 payload를 JWT로 생성하는 sign, 다른 하나는 토큰의 유효성을 검증하는 verify이다.

Express.js에서 흔히 사용하는 jsonwebtoken 패키지와 마찬가지로, verify는 토큰이 유효하면 payload를 반환하고, 문제가 있을 경우 예외를 발생시킨다. Nest.js의 JwtService 역시 이 흐름을 따르며, 토큰이 만료된 경우에는 TokenExpiredError, 토큰 자체가 잘못된 경우에는 JsonWebTokenError를 던진다. 이 예외 기반 흐름은 가드나 인터셉터와 결합하기에도 적합하다

나는 AuthService 내부에 토큰 생성, 검증, 재발급을 담당하는 메서드를 명시적으로 분리해 사용하고 있다.

generateToken(

payload: { email: string; nickname: string },

type: 'access' | 'refresh',

) {

const secret =

type === 'access'

? this.jwt.accessSecret

: this.jwt.refreshSecret;

const expiresIn = type === 'access' ? '1h' : '30d';

return this.jwtService.sign(payload, {

secret,

expiresIn,

});

}verify(token: string, type: 'access' | 'refresh') {

const secret =

type === 'access'

? this.jwt.accessSecret

: this.jwt.refreshSecret;

const { email, nickname } = this.jwtService.verify(token, {

secret,

});

return { email, nickname };

}refresh(refresh: string) {

const { email, nickname } = this.jwtService.verify(refresh, {

secret: this.jwt.refreshSecret,

});

const accessToken = this.generateToken(

{ email, nickname },

'access',

);

const refreshToken = this.generateToken(

{ email, nickname },

'refresh',

);

return { accessToken, refreshToken };

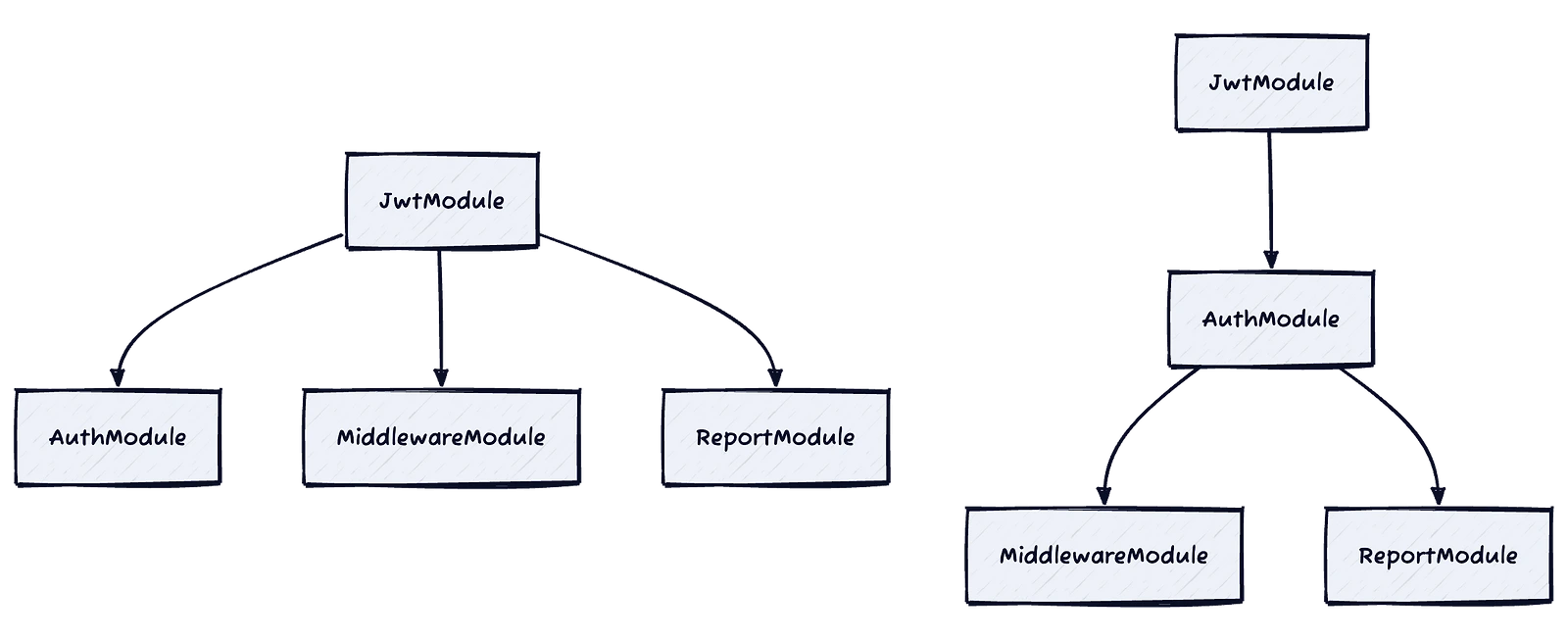

}물론 AuthModule에서 JwtModule을 export하면, 이를 import한 다른 모듈에서도 JwtService를 직접 사용할 수 있다. 혹은 JWT 로직이 필요한 모든 모듈에서 JwtModule을 각각 import하는 방식도 가능하다(이미지 왼쪽).

하지만 나는 유지보수 관점에서 JwtService를 오직 AuthService 내부에서만 사용하도록 제한하는 편이다. 다른 모듈에서는 JwtService 대신 AuthService를 통해서만 토큰 관련 로직에 접근하도록 한다. 이렇게 하면 JWT와 관련된 환경 변수, 토큰 생성 방식, 예외 처리 로직이 모두 AuthService에 응집된다. 결과적으로 인증 로직의 변경 범위가 명확해지고, 여러 모듈에서 JWT를 사용하는 방식도 자연스럽게 통일된다(이미지 오른쪽).

앞서 언급했듯이, 나는 토큰 관리에 대한 권한을 전적으로 백엔드가 가지는 구조를 선호한다. 이를 위해 쿠키에 토큰을 저장할 때는 반드시 httpOnly, secure, sameSite 옵션을 설정해 클라이언트가 토큰에 직접 접근하지 못하도록 해야 한다.

Nest.js에서는 컨트롤러 메서드가 값을 반환하는 방식이 일반적이지만, 쿠키를 설정해야 하는 경우에는 @Res 데코레이터를 사용해 응답 객체를 직접 다루게 된다.

@Post('signup')

async signUp(

@Body() signUpDto: SignUpDto,

@Res() res: Response,

) {

const { accessToken, refreshToken } =

await this.authService.signup(signUpDto);

res

.cookie('accessToken', accessToken, {

httpOnly: true,

secure: true,

sameSite: 'lax',

})

.cookie('refreshToken', refreshToken, {

httpOnly: true,

secure: true,

sameSite: 'lax',

})

.status(201)

.send({ message: '회원가입 성공' });

}이렇게 구성하면 클라이언트는 토큰의 존재조차 인식하지 못한 채 인증된 상태를 유지하게 되고, 인증 흐름 전반을 서버 중심으로 안정적으로 관리할 수 있다.

더 읽어보기

2025.05.21

14. Redis를 사용한 세션 관리 및 캐싱

새로운 프로젝트를 준비하면서 인증 방식부터 다시 고민하게 되었다. 이전 프로젝트에서는 JWT를 사용해 유저 인증과 상태 관리를 처리했지만, 이번에는 Redis를 활용한 세션 방식으로 전환하기로 결정했다. 이 방식은 유저 상태를 서버에서 직접 관리할 수 있어 보안 측면에서도 유리하고, 필…

2025.01.30

비즈니스 로직은 어디에 있어야 할까

Nest.js에서 컨트롤러와 각각의 프로바이더는 분명한 책임을 갖는다. 하지만 막상 서버를 개발하다 보면, 이 책임들을 깊이 고민하지 않은 채 코드를 작성하게 되고, 그 결과 클래스들이 서로의 영역을 침범하는 상황이 반복된다. 나 역시 컨트롤러에 비즈니스 로직이 섞이거나, 서비스가 지나…

2024.12.07

라이브러리를 죽여버릴 수야 없겠지만

상황 Nest.js 서버에서 jest를 사용한 테스트 코드를 작성하고 있었다. 평소에는 아래와 같이 ConfigService를 모의하여 configService.get으로 환경 변수를 처리했다. 그런데 이런 방식이 마음에 들지 않았다. 가장 큰 이유는 필요한 문자열이 하드코딩 되어있어…

2024.12.07

13. Jest 테스트 구성

이 포스트를 시작하기에 앞서 한 가지 분명히 밝혀두고 싶은 점이 있다. 나는 컨트롤러(혹은 GraphQL 기준으로는 리졸버) 와 레포지토리 클래스에 대한 테스트를 거의 작성하지 않는다. 이유는 단순하다. 애플리케이션에서 가장 많은 비즈니스 규칙이 응집되어 있는 곳은 서비스 계층이며, 테…

2026.06.01

React Server Components를 위한 컴포넌트 아키텍처

이 포스트는 Vercel의 Next.js 팀 소속 개발자 Aurora Scharff가 자신의 블로그에 올린 Component Architecture for React Server Components 게시글을 번역한 것이다. 번역하는 과정에서 다소 의역이 있을 수 있으며, 일부 번역에는…

2026.05.26

차트는 멈췄는데 윈도우가 움직인다

상황 어느날 서비스를 살펴보시던 팀장님께서 이런 말씀을 slack에 남기셨다. 진호님, 예측 차트에서 zoom을 계속하면 어느 순간 라인 차트가 아니라 단일 스캐터 차트처럼 보이는 데, 이거 수정하면 좋을 거 같아요. 어느정도 zoom을 하면 그 이후로는 zoom이 안 되도록 할 수 없…

2026.05.21

피자가게로 이해하는 디자인 패턴

에이든 피자는 처음부터 복잡한 시스템을 만들 생각이 없었다. 처음에는 메뉴 몇 개만 만들면 됐다. 그런데 손님은 커스텀 주문을 넣기 시작했고, 주방은 상태를 나눠야 했고, 결제와 배달앱과 알림이 하나씩 붙었다. 코드도 가게를 닮는다. 장사가 잘될수록 이상하게 더 쉽게 망가진다. 디자인…

2026.05.21

7. Decorator — 토핑 추가할 때마다 클래스를 새로 만들 수 없다

에이든 피자에서 주문서를 객체로 만들자 취소와 재주문은 한결 편해졌다. 그런데 주문이 편해지자 손님들도 한결 편해졌다. 편해진 손님은 더 많은 요구를 한다. "치즈 추가요", "올리브도 추가요", "소스 많이요", "조금 더 바삭하게 구워주세요" 같은 요청이 주문대 위로 쌓이기 시작했다…

댓글

댓글을 불러오는 중...